Ciberseguridad

Reportar problemas de ciberseguridad

¿Has sido víctima de un ataque de phishing, un correo electrónico suplantador o un intento de engañarte por parte de alguien que se hace pasar por empleado de TxDOT? Existen amenazas persistentes de ciberseguridad para empresas y particulares. Es importante que los socios de TxDOT y el público permanezcan vigilantes para mantener a raya las amenazas. A medida que los delincuentes de ciberseguridad se vuelven más sofisticados en sus métodos, es importante que tú también hagas tu parte para entender e identificar amenazas y mantenerte seguro.

Protégete estando atento a las amenazas de ciberseguridad más recientes identificadas en la sección de Alertas a continuación, y reporta cualquier correo electrónico sospechoso u otra amenaza de ciberseguridad utilizando el formulario de Incidente de Ciberseguridad que aparece a continuación. Para saber más sobre las diferentes tendencias dentro de la ciberseguridad, como el phishing por correo electrónico, revisa las preguntas frecuentes a continuación y visita nuestra página de Recursos para obtener documentación relevante sobre ciberseguridad.

Alertas

Los ataques de phishing reportados dirigidos a empleados, proveedores y socios comerciales de confianza de TxDOT han aumentado significativamente en los últimos meses.

Aunque la amenaza del phishing y la ingeniería social siempre requieren vigilancia y evaluación cuidadosa, comprender las tendencias individuales dentro del phishing es vital para identificar y eludir amenazas relacionadas. Una de estas tendencias, a veces conocida como "suplantación" o suplantación de correos electrónicos, está en aumento activo.

La suplantación es el acto de suplantar o disfrazar una comunicación de correo electrónico de una fuente desconocida como si proveniente de una fuente conocida y de confianza.

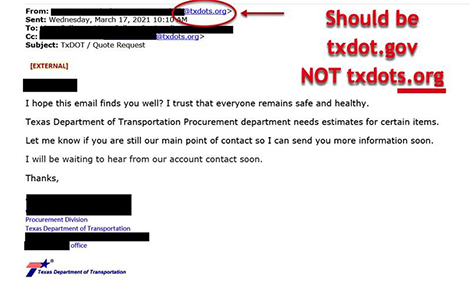

Los ciberdelincuentes envían correos electrónicos suplantados (suplantados) — que parece proceder de una oficina de TxDOT — invitar a los destinatarios a cumplir una determinada tarea incluida con los correos suplantados. Estos correos no proceden de TxDOT.

¿Cómo puedes evaluar a un remitente?

El nombre de visualización de un remitente puede manipularse fácilmente para mostrar cualquier texto. Sin embargo, revisando completamente la dirección de correo electrónico del remitente, puedes identificar detalles y dominios que no coinciden o son inexactos.

Los correos de TxDOT siempre terminarán con @txdot.gov. Por favor, reporte cualquier ejemplo relacionado de correos electrónicos suplantados por TxDOT a través del formulario de incidentes de ciberseguridad que aparece a continuación.

We have received your water draining report located near 200 East 11th Street in Austin, TX. We will respond to your submission in 4-10 days.

Preguntas frecuentes

La suplantación es el acto de suplantar o disfrazar una comunicación de correo electrónico de una fuente desconocida como si proveniente de una fuente conocida y de confianza. El objetivo de la suplantación de correo electrónico es conseguir que los destinatarios abran e incluso respondan a la solicitud.

¿Cómo puedes evaluar a un remitente?

El nombre de visualización de un remitente puede manipularse fácilmente para mostrar cualquier texto. Sin embargo, revisando completamente la dirección de correo electrónico del remitente, puedes identificar detalles y dominios que no coinciden o son inexactos.

Los correos de TxDOT siempre terminarán en txdot.gov. Estate atento a aquellos que hayan sido alterados de alguna manera.

Si recibes un correo de suplantación:

- No respondas.

- No hagas clic en ningún enlace.

- Nunca facilites información personal como números de la Seguridad Social, apellidos de soltera, contraseñas u otra información identificativa en respuesta.

- Ten precaución si te presionan para obtener información de inmediato.

- Si recibes una consulta de alguien que dice representar a TxDOT, llama a un número de teléfono que haya sido verificado en nuestra página web.

Por favor, reporte cualquier ejemplo relacionado de correos electrónicos suplantados por TxDOT a través del formulario de incidentes de ciberseguridad que aparece a continuación.

Un ataque de phishing es la acción o conjunto de acciones que el hacker realiza para explotar al usuario. Los correos mal elaborados para el clásico esquema de phishing suelen ser fáciles de detectar debido a una mala gramática o palabras mal escritas. Los atacantes son cada vez más sofisticados y técnicos con los ataques que lanzan. Aunque suelen ser mensajes sencillos, pueden ser muy efectivos.

El phishing se utiliza principalmente en referencia a ataques genéricos de correo electrónico en los que el atacante envía correos a tantas direcciones como sea posible. Los correos pueden indicar algo sobre que tu cuenta ha sido comprometida, así que para atrapar al mayor número de personas posible, usarán servicios más habituales. El correo indicará algo sobre que tu cuenta ha sido comprometida y que tienes que hacer clic en este enlace para verificar si todo está bien o no. El enlace suele hacer una de dos cosas, o ambas:

- Lleva al usuario a un sitio web malicioso que se parezca mucho al sitio real, por ejemplo, www.TxDOTS.gov frente al www.TxDOT.gov real. Fíjate en las 's' extra en la primera URL.

- Infecta el ordenador del usuario con malware descargado. Si se instala software malicioso en su ordenador, podría usarse para un ataque futuro. El malware puede ser desde un registrador de pulsaciones para capturar sus accesos o números de tarjeta de crédito, hasta ransomware que cifra el contenido de sus discos y no lo libera hasta que se pague dinero, normalmente en forma de bitcoins.

¿Cómo identificas otros signos de phishing?

Puedes refrescar tu memoria sobre qué buscar con los consejos que encontrarás a continuación. Recuerda que es mejor prevenir que curar.

- Amenazas, llamamientos urgentes a la acción o la promesa de una acción que es "demasiado buena para ser verdad".

- Uso de un lenguaje pobre, gramática, puntuación o un formato diferente al habitual.

- Enlaces y apegos inesperados y sospechosos.

- Solicitudes de información financiera, propietaria o personal que normalmente no se solicitarían por correo electrónico ni por los canales correspondientes.

En caso de duda, asegúrate de validar la legitimidad de un correo contactando con el remitente (si es de confianza) u otra fuente de confianza antes de enviar una respuesta o abrir cualquier archivo adjunto.

¿Qué es la Ingeniería Social?

Los ingenieros sociales utilizan la manipulación para engañarte y engañarte y que te proporcione información y acceso a lugares, datos o sistemas sin querer. Pueden usar correo electrónico, como en ataques de phishing, o una variedad de otros medios, incluyendo solicitudes realizadas en persona, a través de redes sociales, en llamadas de voz (también conocidas como vishing) y mensajes de texto SMS (también conocido como SMiShing).

Las estafas de ingeniería social dependen de la interacción humana, la comunicación y un sentido de urgencia para convencerte de confiar en el intercambio. Utilizan técnicas que explotan una relación establecida, incluyen un sentido de urgencia y, o una forma de emoción intensificada.

Para superar las amenazas de ingeniería social, recuerda siempre validar las solicitudes antes de responder, confirmar la identidad siempre que sea posible, tener cuidado al abrir correos electrónicos, enlaces o archivos adjuntos no solicitados, nunca compartir información sensible y reportar siempre actividades sospechosas.

Para hacer un informe, por favor contáctanos a través del Formulario de Incidente de Ciberseguridad.

- Selecciona el tipo de ataque que experimentaste (phishing, suplantación o no lo sabes).

- Describe el ataque.

- Indica tu información de contacto para que podamos ponernos en contacto contigo si es necesario.